অন্যের রেফারেন্সের জন্য, .ab ফাইল ফর্ম্যাটটির কিছু পটভূমি এখানে রয়েছে।

Android ব্যাকআপ (* .ab) ফাইল একটি সংকুচিত টিএআর ফাইল। এটি ডিফল্ট অ্যালগরিদম ব্যবহার করে সংকুচিত হয় । তার উপরে, সেখানে AES এনক্রিপশন ব্যবহার করা যেতে পারে । আপনি ব্যাকআপ তৈরি করার সময় এটি নির্ধারিত হয়, আপনি যদি কোনও পাসওয়ার্ড প্রবেশ করেন তবে ব্যাকআপটি এনক্রিপ্ট করা হবে, অন্যথায়; কোনও এনক্রিপশন নেই, এটি কেবল সংক্ষেপিত।

ফাইলের হেডার একটি সাধারণ ডিফল্ট সংরক্ষণাগার থেকে কিছুটা আলাদা। এটিতে ব্যাকআপ সম্পর্কে তথ্য রয়েছে এবং এটি নীচের মত দেখাচ্ছে:

ANDROID BACKUP

1

1

none

প্রথম লাইনটি "ম্যাজিক" লাইন । পরবর্তী লাইনটি অ্যান্ড্রয়েড ব্যাকআপ ফাইল ফর্ম্যাটের সংস্করণ। পরবর্তী লাইনটি একটি বুলিয়ান (সত্য বা মিথ্যা, 1 বা 0) নির্দেশ করে যা ফাইলটি সংকুচিত হয়েছে। শেষ লাইনটি এনক্রিপশনের ধরণ। এই উদাহরণটি কোনও এনক্রিপশন ব্যবহার করছে না। যদি কোনও পাসওয়ার্ড থাকে তবে লাইনটি "AES-256" পড়বে। এর পরে এনক্রিপশন সাইফার। যদি কোনও পাসওয়ার্ড না থাকে তবে ডিফল্ট "সংরক্ষণাগার" শুরু হয়।

এটি জাভা ডিফলার ব্যবহার করে সংকুচিত করা হয় । বিকাশকারীদের দৃষ্টিকোণ থেকে যা জাভা ছাড়াও অন্য কিছু বের করতে চাইলে সমস্যা সৃষ্টি করে। আমি অ্যালগোরিদম ব্যবহার করে এটি ডিলেট করতে পারে এমন কোনও কিছুই খুঁজে পাইনি, যদিও আমি যা কিছু পেয়েছি (যেমন সি # এর জন্য) "স্পেক" অনুসরণ করার কথা রয়েছে।

এই কথাটি বলে, নিকোলে এলেনকভের লিখিত অ্যাপাচি ২.০ লাইসেন্সের আওতায় একটি ওপেন সোর্স প্রকল্প রয়েছে যা আপনাকে ডাব ফাইলটিতে .ab বের করতে দেবে।

ব্যবহার:

java -jar abe.jar unpack <backup.ab> <backup.tar> <password>

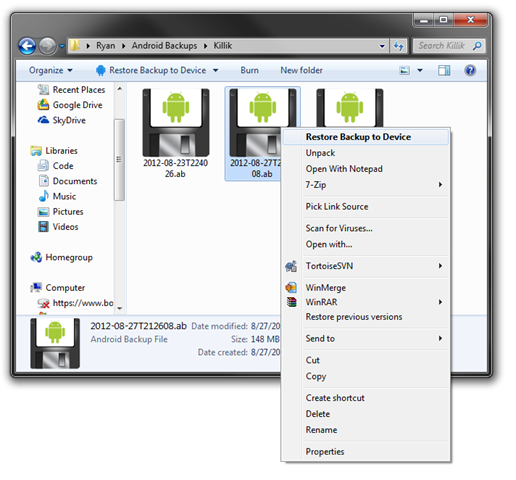

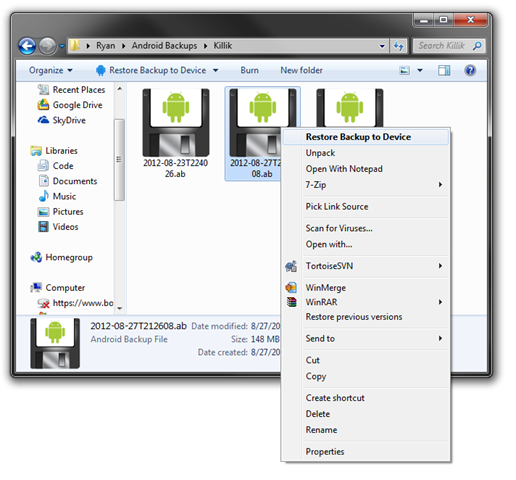

কীভাবে সত্যই এটি ব্যবহার করবেন তা আপনি যদি নিশ্চিত না হন (যা এই উত্তরটির বাইরে নয়) ড্রয়েড এক্সপ্লোরার v0.8.8.7 এর পরবর্তী সংস্করণ ( এখানে উপলভ্য ) ঠিক ঠিক এক্সপ্লোরার থেকে এবং আরও কিছু করার অনুমতি দেবে। আপনি আমার ব্লগে ফিচারগুলি সম্পর্কে আরও পড়তে পারেন (হ্যাঁ, আমি জানি, নির্লজ্জ প্লাগ I